Bezpieczeństwo Mobilne

W dobie wszechobecnego dostępu do usług mobilnych, coraz większego znaczenia nabiera fakt, aby przesyłane za ich pośrednictwem informacje były w pełni bezpieczne. Laptopy, tablety i telefony komórkowe to dziś narzędzia, za pomocą których dokonujemy płatności, zaciągamy pożyczki, korzystamy z usług medycznych czy dokumentów firmowych. W każdej z tych sytuacji wykorzystujemy wrażliwe dane, których wyciek może mieć poważne konsekwencje – zarówno w kontekście konkretnej osoby, jak i całych organizacji. Dlatego, w portfolio Enigmy znajdują się produkty zapewniające bezpieczeństwo mobilne – pozwalające bez obaw korzystać z nowoczesnych technologii w każdym miejscu.

Bezpieczny notebook

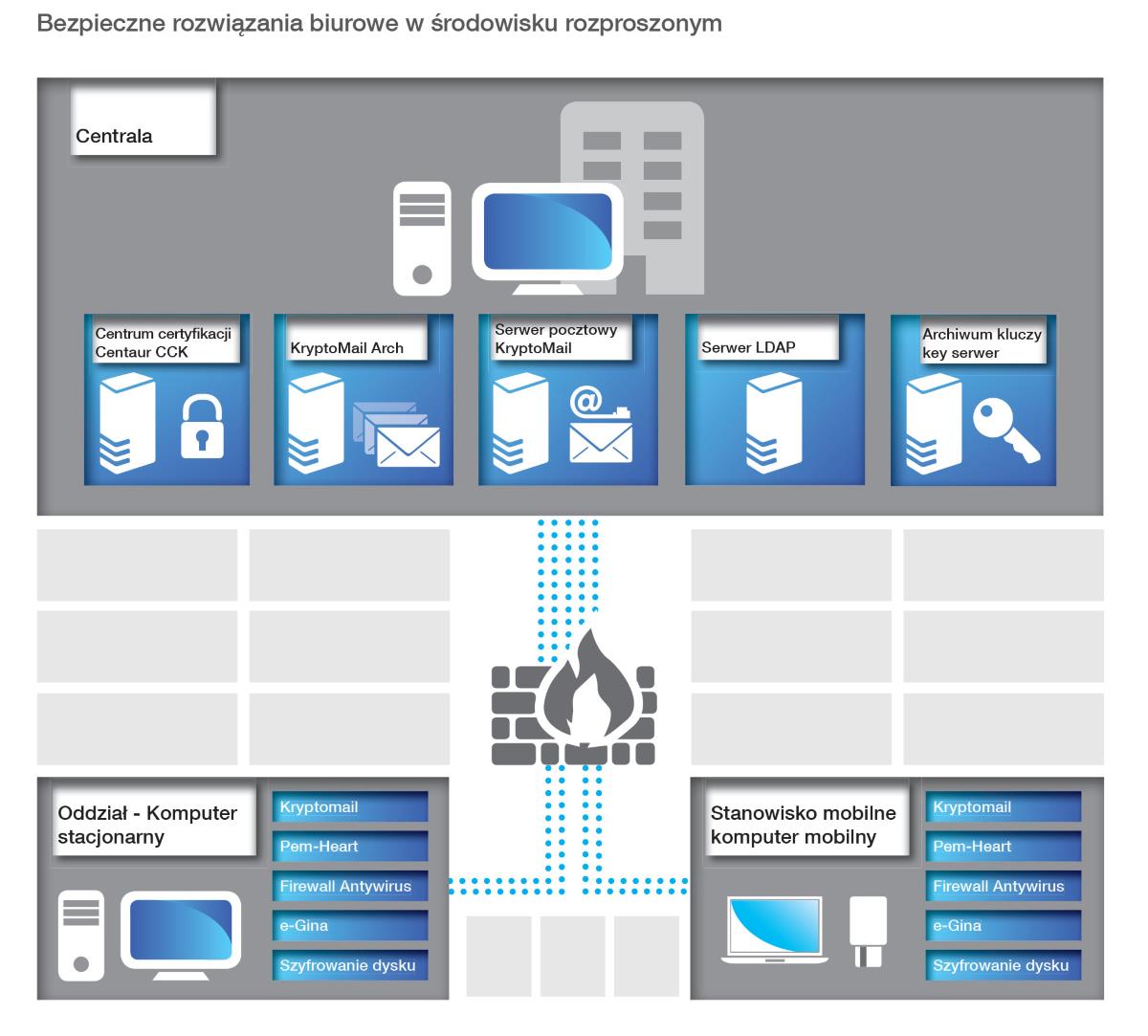

W ostatnim czasie można zaobserwować pewną ewolucję potrzeb względem sprzętu IT. Z jednej strony rośnie popyt wśród pracowników na urządzenia bardziej mobilne i atrakcyjne wizualnie. Z kolei firmowym działom IT zależy, by urządzenia były przede wszystkim bezpieczne. Stworzyliśmy więc kompleksowy system ochrony komputerów przenośnych i stacjonarnych, umożliwiający bezpieczną pracę biurową w rozproszonym środowisku. Rozwiązanie umożliwia utworzenie dwóch odrębnych środowisk pracy z informacjami niejawnymi na komputerze, każde z nich z innym poziomem bezpieczeństwa – np. informacje jawne i zastrzeżone. Zestaw starannie dobranych technologii zabezpieczających umożliwia akredytację systemu przez odpowiednie służby. Jedno ze środowisk służy do codziennej pracy biurowej, drugie dedykowane jest do dostępu do systemów niejawnych, pracy z danymi chronionymi.

Korzyści

- bezpieczeństwo danych gromadzonych w urządzeniach przenośnych

- wykorzystanie szyfrowanej poczty elektronicznej

- możliwość pracy w dwóch trybach dostępu do informacji zastrzeżonych lub jawnych

- wykorzystanie rozwiązań ochrony antywirusowej, antyspamowej

APTO – System mobilnego podwójnego uwierzytelniania

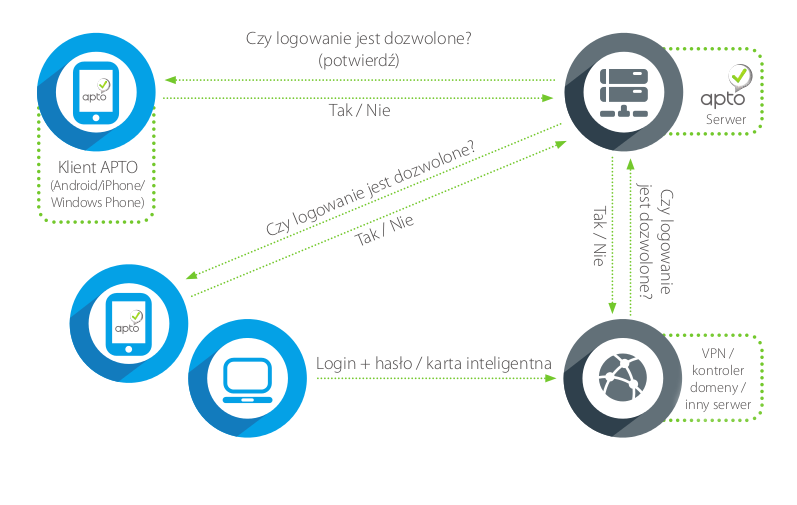

APTO to innowacyjna platforma uwierzytelniania i autoryzacji, łączącą wygodę użytkowania z wysokim bezpieczeństwem, opartym o dwuskładnikowy model uwierzytelniania, mechanizmy mobilnych systemów operacyjnych oraz technologię PKI.

APTO jest programem instalowanym na urządzeniu mobilnym i służy do potwierdzenia dowolnych, zlecanych operacji. Dzięki wykorzystaniu PKI jest w pełni bezpieczny i odporny nawet na zaawansowane technicznie ataki. Zapobiega nieautoryzowanemu dostępowi do chronionych zasobów. Jednocześnie łatwo integruje się z działającymi w firmach systemami i aplikacjami. Zastępuje uciążliwe i kosztowne w utrzymaniu, a popularne do niedawna sposoby weryfikacji użytkownika. Przewyższa dotychczasowe rozwiązania bezpieczeństwem i niezawodnością. Jednocześnie czytelny interfejs zapewnia intuicyjną obsługę.

Zastosowanie dwuskładnikowego mechanizmu potwierdzania („coś co mam + coś co wiem”) jest obok zaawansowanej technologii PKI najlepszą formą podniesienia bezpieczeństwa operacji. Użytkownik ma możliwość odmowy wykonania operacji-polecenia, gdy budzi ona jego podejrzenia. Eliminowane są także coraz częstsze wypadki kradzieży typu man-in-the-middle, phishingu i włamań za pomocą oprogramowania szpiegującego. Nawet bardzo zaawansowane technologicznie ataki nie są groźne dla bezpieczeństwa informacji m.in. dzięki zastosowaniu szyfrowania wiadomości.

Korzyści

- zapobiega nieautoryzowanemu dostępowi

- wykorzystuje dwuskładnikowy mechanizm autoryzacji

- oferuje możliwość współpracy z rozwiązaniami różnych dostawców

- zapewnia dwuskładnikowe uwierzytelnianie do aplikacji firmowych

eGINA Mobile – System lokalnego mobilnego uwierzytelniania

eGINA Mobile jest oprogramowaniem pozwalającym na logowania użytkownika do systemu Windows Mobile z wykorzystaniem kart kryptograficznych i technologii PKI jako mechanizmu uwierzytelnienia do urządzeń mobilnych.

System eliminuje problem słabych, rzadko zmienianych haseł. Może być stosowany zarówno na komputerach odłączonych od kontrolera domeny, jak i będących członkami domeny Windows. Wdrożenie oprogramowania wymaga posiadania infrastruktury PKI, z której będą pochodzić karty, klucze i certyfikaty.

Korzyści

- umożliwia uwierzytelnienie użytkownika oraz odblokowanie dostępu do urządzenia i zasobów

- łączy proces logowania z posiadaniem karty kryptograficznej

- wykorzystuje krótkie i łatwe do zapamiętania hasła PIN

- automatycznie blokuje stację po wyjęciu karty

- sprzętowo chroni stację przed nieuprawnionym dostępem